Quem quer aceder a conteúdos bloqueados ou restritos na Internet procura formas de contornar essas restrições. Com o número de restrições e bloqueios a aumentar em vários países onde se incluí Portugal, o número de utilizadores da Internet que procuram essas soluções tem chamado a atenção a pessoas cujas intenções não são as melhores.

Os métodos mais populares de contornar os bloqueios e de navegar com a sensação de segurança são a utilização de Proxy ou VPN, ambas as “soluções” podem por em perigo quem as utiliza. Para isso basta que o fornecedor da VPN ou do Proxy esteja interessado em algo mais do que ajudar a contornar os bloqueios.

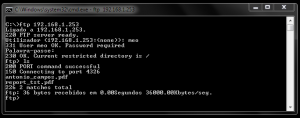

No caso das VPN ao reencaminhar todo o tráfego de Internet do utilizador para um túnel “seguro” o fornecedor da VPN pode por exemplo colocar todo o tráfego a passar por um “filtro” que guarde certas informações como por exemplo nomes de utilizador e password’s do serviços acedidos pelos utilizadores. Engane-se quem pensa que isto é muito complicado e quem ninguém fará isso, criar um servidor de VPN reencaminhar o tráfego para um servidor “SQUID” e analisar os logs é uma tarefa extremamente simples e ao alcance de qualquer pessoa com conhecimentos básicos (ou que saiba pura e simplesmente usar o Google!!).

Ao utilizar um proxy estamos apenas a facilitar o trabalho das ditas pessoas mal intencionadas!! pois estamos de livre vontade a enviar o nosso tráfego para os seus registos, para posterior análise!!

Engana-se também quem pensa que ao utilizar sites que usam https está a salvo, porque para usar VPN muitas vezes é necessário instalar algo no nosso pc e não sabemos se com essa instalação que pede elevação de privilégios (Windows) ou sudo (Linux), estamos a dizer ao nosso sistema que têm uma nova entidade de certificação e que pode confiar em todos os certificados emitidos pela mesma, depois com as configurações certas do lado do Proxy é só analisar logs! Neste caso já é exigido algo mais ao atacante mas como terá mais resultados e resultados em que a recompensa é maior, talvez compense o esforço.

Além dos 2 métodos referidos também é possível contornar as restrições usando servidores DNS que estejam fora do controlo das entidades da censura, este a meu ver, é o sistema mais seguro… pois embora do lado do servidor possam saber que fomos ao site X não têm acesso à navegação que fizemos no mesmo!

Existem também extensões para o Browser que permitem contornar os bloqueios, essas nem vou considerar um método porque o que fazem é para a lista de sites que estão configuradas reencaminham o tráfego para um proxy, que como expliquei em cima não será de todo o método mais seguro. Além de que ao instalar extensões no browser estamos a dar autorização que a extensão “registe” todos os sites que visitamos (com o url completo!!), que aceda a outros dados que estão na janela do browser enquanto navegamos… não são raras as extensões que injectam publicidade em todos os sites… ou fazem outro género de alterações!

Será que o utilizador sabe quanto lhe vai custar “sacar” aquele torrent que supostamente está bloqueado por uma qualquer entidade de censura??